Bağlantı noktası yönlendirme ve güvenlik duvarı kuralları ne zaman kullanılmalıdır?

Keenetic Router'lar, ev ağınızdaki cihazları harici İnternet kullanıcılarından ve tehditlerden gizlemek ve korumak için yerleşik bir Güvenlik Duvarı ve Ağ Adresi Çevirisi (NAT) mekanizmasına sahiptir. Her iki özellik de LAN güvenliğinin önemli unsurlarıdır.

Ancak, Ağ Adresi Çevirisi ve Güvenlik Duvarının aynı işlevler olmadığını unutmayın.

NAT'taki Bağlantı Noktası Yönlendirme kurallarının ne zaman ve Güvenlik Duvarı kurallarının ne zaman kullanılması gerektiğini anlamak için öncelikle bu işlevlerin her birinin amacına bakalım.

Ağ Adresi Çevirisi

Ağ Adresi Çevirisi (NAT) — bu mekanizma, tüm LAN cihazlarının (bilgisayarlar, tabletler, akıllı telefonlar) İnternet'e veya harici bir ağa bağlandıkları harici arayüzde tek bir IP adresi kullanmalarına olanak tanır. En yaygın durum: Router'a, arkasında yerel/dahili IP adreslerine sahip ev ağındaki cihazların (varsayılan olarak 192.168.1.x alt ağından) çalıştığı ve erişime sahip olduğu harici ağa ulaşmak için kullanılan bir genel IP adresi atanır.

NAT'ın en basit durumunda, ağ paketlerindeki kaynak ve hedef IP adresleri değiştirilir. Harici ağdan gelen paketler hedef adresi, dahili ağdan gelen paketler ise kaynak adresi değiştirir. Özellikle NAT, bir LAN cihazından alınan bir ağ paketindeki kaynak IP adresini (dahili yerel/özel adres), paketi harici ağa iletmeden önce genel/harici adrese değiştirir. Bir yanıt alındığında, NAT, kaynak dahili ağ ana bilgisayarına iletmeden önce hedef adresi (harici adres) tekrar yerel/dahili adrese dönüştürür.

Varsayılan olarak NAT mekanizması, LAN'dan dış ağa erişime izin verirken, LAN cihazlarına dışarıdan erişimi (harici ağdan) önleyecek veya sınırlayacak şekilde ayarlanmıştır. NAT, LAN üzerindeki dahili bilgisayar/sunucu hizmetlerini İnternet'ten erişime karşı gizlemenizi sağlar.

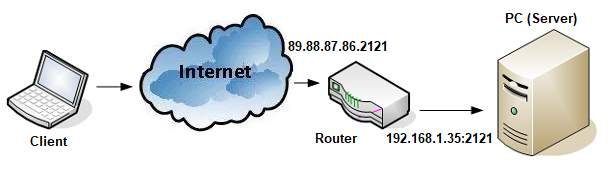

Özel bağlantı noktası yönlendirme kuralları ile, NAT arkasında yerel ağda (LAN) bulunan belirli dahili hizmetleri (ör. bir Web veya FTP sunucusu) İnternet'ten harici kullanıcılar için görünür (erişilebilir) hale getirmek mümkündür. Bunu yapmak için, belirli bağlantı noktalarını bir Router üzerinden yerel bir ağ bilgisayarına/sunucusuna çevirmek için NAT kuralları oluşturulmalıdır (Bağlantı Noktası Yönlendirme olarak da adlandırılır). Esasen bu tür kurallar, trafiğin harici ağdan dahili ağa çevrilmesini tanımlar (bu tür bir NAT kuralına Hedef NAT denir).

Önemli

Bağlantı noktası yönlendirme, yalnızca İSS internete erişmek için genel bir IP adresi kullanıyorsa çalışacaktır. Daha fazla bilgi için Genel IP ve Özel IP adresi arasındaki fark nedir? CGNAT makalesine bakın.

Bağlantı noktası yönlendirmenin ne zaman kullanılması gerektiğine dair örnekler aşağıda verilmiştir:

İnternet'ten yerel ağdaki bir NAS, IP kamera veya sunucuya (WWW, FTP, vb.) erişim sağlamak;

Uzak masaüstü bağlantısı için özel hizmetler kullanarak İnternet'ten ev ağındaki bir bilgisayara erişim sağlamak. Örneğin, Uzak Masaüstü (Windows'tan) veya Radmin, VNC vb. aracılığıyla;

Farklı bir bağlantı noktasına adresleme yapmak için bağlantı noktası numarası değişikliği (

eşleme) yapmak. Örneğin, Router'ın İnternet'ten uzaktan kumandasını başka bir porta eşlemek (İSS'nizin standart80portunu engellemesi ve web arayüzüne erişmek için8080portunu kullanmak istemeniz durumunda);Bazı işlevler için harici bir ağdan gelen trafiği kullanan torrentler, oyun konsolları ve diğer uygulamalar için bağlantı noktaları açmak.

Daha fazla bilgi:

Önemli

Keenetic Router'larda, bağlantı noktası yönlendirme kuralına ek olarak bir güvenlik duvarı izin kuralı ayarlamanız GEREKMEZ. NAT'ta bir bağlantı noktası yönlendirme kuralı oluşturmak yeterlidir.

Bazı Router hizmetlerini (ör. PPTP VPN sunucusu, L2TP/IPsec VPN sunucusu, FTP sunucusu, UPnP hizmeti) kullanırken, adresleri dahili ağdan harici ağa yönlendirmek için bağlantı noktası yönlendirme kuralları otomatik olarak etkinleştirilir. Bu kurallar Router'ın web arayüzünde görüntülenmez.

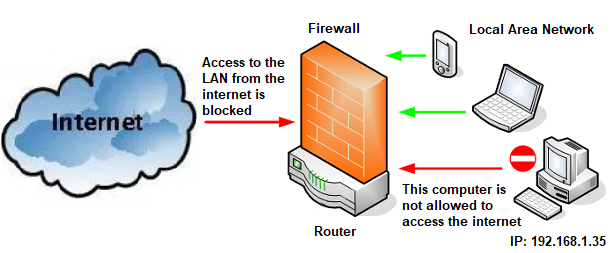

Güvenlik Duvarı

Güvenlik duvarı, yerel ağ cihazlarını harici saldırılardan korumak için tasarlanmıştır. Genel olarak, bir güvenlik duvarı, adres çevirisi ve yönlendirmeden sonra trafik üzerinde hareket eder. IP adreslerine dayalı önceden tanımlanmış kurallara göre trafiği kontrol eder ve filtreler. Güvenlik duvarı öncelikle güvenlik ve erişim kontrolü için tasarlanmıştır. Varsayılan olarak, Router'daki güvenlik duvarı ev arayüzlerinden (LAN) genel arayüzlere (WAN) bağlantılara izin verir ve ters yöndeki bağlantıları engeller. Kullanıcı tanımlı kurallar, ağdaki belirli ana bilgisayarlara veya hizmetlere (bağlantı noktalarını veya protokolleri engelleyerek) erişime izin verir veya erişimi reddeder. Aslında, güvenlik duvarı kuralları bir ağ paketine izin verilip verilmeyeceğini (izin ver) veya paketin atılıp atılmayacağını (reddet) kontrol eder.

Güvenlik duvarı kurallarının ne zaman kullanılması gerektiğine dair örnekler aşağıda verilmiştir:

LAN'daki yalnızca belirli bilgisayarların İnternet'e erişmesine izin vermek ve diğer tüm bilgisayarların erişimini engellemek veya tam tersi, LAN'daki yalnızca belirli bilgisayarların İnternet'e erişmesini engellemek ve diğer tüm bilgisayarlara izin vermek;

Yerel ağdan belirli web sitelerine erişimi engellemek;

LAN'ınızdaki belirli bilgisayarların yalnızca bir veya daha fazla belirtilen web sitesine erişmesine izin vermek;

LAN'dan İnternet'e yalnızca belirtilen protokoller (servisler, hizmetler) aracılığıyla erişime izin vermek;

Belirli bağlantı noktaları veya protokollerdeki trafiği engellemek (reddetmek);

İnternet'ten veya harici ağdan, internet erişim noktasına belirli IP adreslerinden erişimi engellemek;

Router'ın İnternet'ten uzaktan kontrolüne yalnızca belirli IP adreslerinden izin vermek.

Daha fazla bilgi:

Önemli

Keenetic cihazında, adres çeviri kuralları (NAT), güvenlik duvarı kurallarından önce uygulanır.

Not

Bazı İSS'ler, ağlarındaki müşterilerin sunucu uygulamalarını (web sunucuları, FTP sunucuları, PPTP VPN sunucuları veya posta sunucuları gibi) çalıştırmasına ve kullanmasına izin vermez. İSS'niz, standart protokoller ve bağlantı noktaları (ör. 21/FTP, 80/HTTP, 25/SMTP ve diğer bağlantı noktaları) aracılığıyla kullanıcı trafiğini engelleyebilir veya etkin sunucular için periyodik ağ kontrolleri yapabilir (keşfedilirse, erişim daha sonra engellenebilir ve hatta askıya alınabilir). Sunucu hizmetlerini kullanma ve belirli trafiği engelleme hakkında daha fazla bilgi için internet servis sağlayıcınızla iletişime geçin.